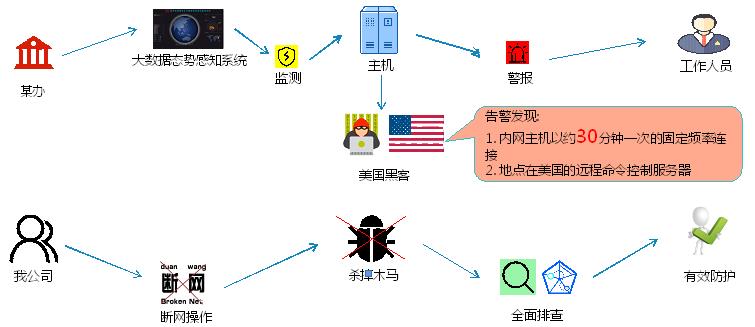

案例背景:

用户类型:某区政府

部署产品:大数据安全态势感知平台

案例描述:

政府网站通常包含有大量的公民信息,因此是国内外黑客的主要攻击对象。某区政府通过大数据安全态势感知平台的告警模块监测到,内网主机以约30分钟一次的固定频率连接地点在美国的远程命令控制服务器。通过对该内网主机实施断网隔离,进一步由安全专家人工安全检查分析,找到了系统后台存活的木马进程,为防止木马程序在内网其他主机上的潜伏,对内网主机进行了全面排查。

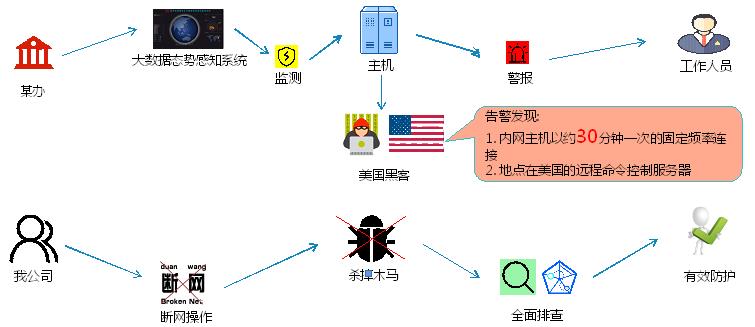

案例背景:

用户类型:某区政府

部署产品:大数据安全态势感知平台

案例描述:

政府网站通常包含有大量的公民信息,因此是国内外黑客的主要攻击对象。某区政府通过大数据安全态势感知平台的告警模块监测到,内网主机以约30分钟一次的固定频率连接地点在美国的远程命令控制服务器。通过对该内网主机实施断网隔离,进一步由安全专家人工安全检查分析,找到了系统后台存活的木马进程,为防止木马程序在内网其他主机上的潜伏,对内网主机进行了全面排查。

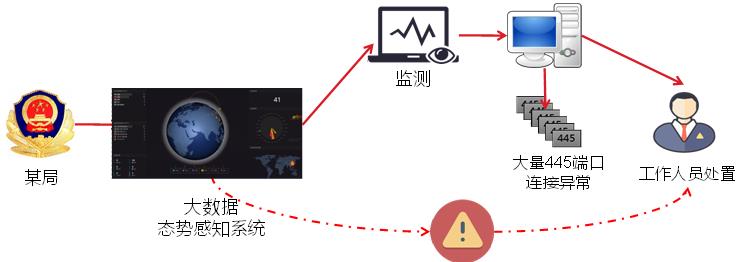

案例背景:

用户类型:某公安分局

部署产品:大数据安全态势感知平台

案例描述:

某公安分局通过大数据安全态势感知平台的可视化数据,发现内网2台主机发起大量445端口连接,立即采取断网隔离操作,其中一台未按要求处理,导致第二天发现了更多的445端口连接,同时了解到“勒索病毒”爆发,马上对 被感染的机器采取强制隔离指令,之后未发现新的感染情况,此次良好处置得到某局上级的高度表扬。